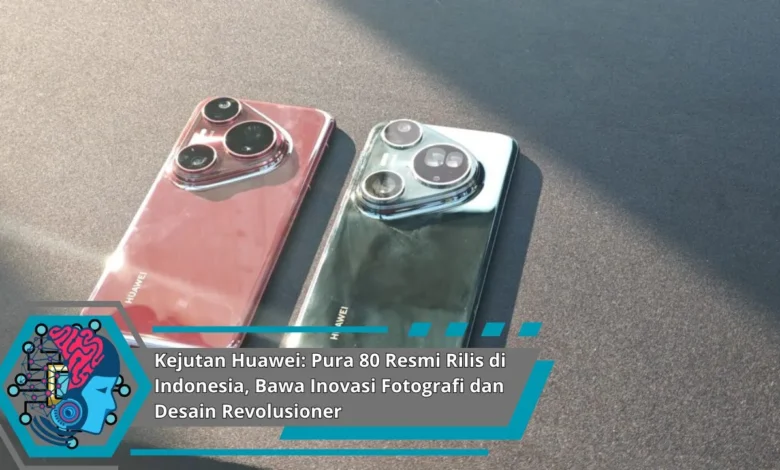

Kejutan Huawei: Pura 80 Resmi Rilis di Indonesia, Bawa Inovasi Fotografi dan Desain Revolusioner

Kabar gembira datang untuk para pecinta gadget di Tanah Air. Huawei akhirnya resmi meluncurkan Pura 80 di Indonesia, menghadirkan inovasi besar dalam hal fotografi dan desain.

Mengenal Huawei Pura 80

Perusahaan teknologi resmi memperkenalkan inovasi penting lewat rilis smartphone canggih. Smartphone terkini hadir dengan desain mewah dan fitur pemotretan canggih.

Inovasi Kamera di Huawei Pura 80

Lensa Andalan Super Detail

Huawei membekali sensor premium beserta bisa menghasilkan gambar detail walaupun pada situasi low-light.

Teknologi AI guna Pemotretan

Lewat dukungan inovasi artificial-intelligence, kamera smartphone ini dapat mengenali subjek hingga mengoptimalkan hasil dengan mudah.

Tampilan Revolusioner pada Pura 80

Kerangka Ringan

Produk terbaru dirancang dalam tampilan ringkas namun senantiasa kokoh. Kondisi ini memberikan kenyamanan ketika digenggam.

Tampilan Warna Trendi

Pura 80 tersedia dengan beberapa pilihan palet modern, sehingga pembeli dapat menentukan menurut selera.

Kinerja Optimal dengan Teknologi Mutakhir

Tak hanya fotografi, smartphone ini diperkuat melalui mesin mutakhir yang memberikan performa maksimal. Multitasking bahkan berlangsung mulus.

Prospek Smartphone Baru di Pasar Indonesia

Kehadiran smartphone ini diharapkan akan membawa perubahan bagi pasar smartphone nasional. Dengan inovasi spesial, smartphone terbaru akan berkompetisi dalam segmen kelas premium.

Kesimpulan

Huawei Pura 80 bukan hanya menawarkan fitur kamera, melainkan desain revolusioner. Melalui dukungan inovasi canggih, produk baru siap menjawab ekspektasi masyarakat di era teknologi.