Strategi Efektif Menghadapi Krisis Seperempat Abad untuk Kesehatan Mental yang Lebih Baik

Krisis seperempat abad, atau yang sering disebut sebagai quarter life crisis, adalah fase kehidupan yang umum dialami oleh individu berusia antara 20 hingga 30 tahun. Pada tahap ini, banyak yang merasakan kebingungan, kecemasan, dan ketakutan akan masa depan, serta pertanyaan mendalam mengenai tujuan hidup. Tekanan dari lingkungan sosial, tuntutan karier, masalah finansial, serta harapan dari keluarga bisa membuat kondisi ini menjadi tantangan besar bagi kesehatan mental. Untuk itu, penting untuk memahami bagaimana cara yang efektif untuk menghadapi krisis seperempat abad demi menjaga kesehatan mental yang lebih baik dan membangun masa depan yang lebih stabil.

Pengenalan Krisis Seperempat Abad

Krisis seperempat abad merupakan masa transisi psikologis yang sering ditandai dengan keraguan terhadap pilihan-pilihan hidup yang telah diambil maupun yang akan dibuat. Dalam fase ini, tidak jarang seseorang membandingkan diri dengan teman-teman sebaya yang tampaknya lebih berhasil, stabil secara finansial, atau telah menemukan tujuan hidupnya. Hal ini sebenarnya adalah bagian dari proses pencarian jati diri yang wajar, meskipun sering kali tidak dibahas secara terbuka.

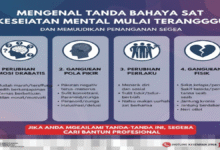

Mengenali Tanda-Tanda Krisis Seperempat Abad

Mengenali tanda-tanda krisis seperempat abad sangat penting untuk mencegah masalah kesehatan mental yang lebih serius. Beberapa gejala yang umum muncul meliputi:

- Perasaan cemas yang berlebihan.

- Kehilangan motivasi dalam kehidupan sehari-hari.

- Merasa kurang percaya diri dan tidak cukup baik.

- Ketakutan dalam mengambil keputusan penting.

- Kelelahan mental yang berkepanjangan.

Dengan memahami tanda-tanda ini, individu dapat mengambil langkah-langkah preventif yang diperlukan untuk mengatasi tekanan emosional sebelum berkembang menjadi gangguan kesehatan mental yang lebih serius.

Berhenti Membandingkan Diri dengan Orang Lain

Salah satu faktor utama yang memicu krisis seperempat abad adalah kebiasaan membandingkan pencapaian diri dengan orang lain, terutama melalui platform media sosial. Setiap individu memiliki perjalanan hidup yang unik, dengan waktu dan tantangan yang berbeda-beda. Oleh karena itu, lebih baik untuk fokus pada perkembangan diri sendiri, sekecil apapun kemajuan yang dicapai, daripada terus-menerus mengejar standar hidup orang lain yang mungkin tidak realistis.

Menentukan Definisi Sukses Versi Sendiri

Sering kali, tekanan untuk mencapai kesuksesan muncul dari definisi yang ditentukan oleh orang-orang di sekitar kita. Untuk dapat menghadapi krisis seperempat abad, penting untuk menetapkan makna kesuksesan berdasarkan nilai-nilai dan tujuan pribadi. Kesuksesan tidak selalu berarti memiliki jabatan tinggi atau penghasilan besar, tetapi bisa juga diartikan sebagai kehidupan yang seimbang, kesehatan mental yang baik, dan kepuasan terhadap proses yang dijalani.

Mengelola Ekspektasi dan Menerima Ketidakpastian

Usia seperempat abad sering kali dipenuhi oleh ketidakpastian. Tidak semua rencana akan berjalan sesuai harapan, dan itu adalah hal yang normal. Belajar untuk menerima kenyataan ini dapat membantu mengurangi kecemasan yang berlebihan. Dengan mengelola ekspektasi secara realistis, seseorang akan lebih siap untuk menghadapi perubahan tanpa merasa gagal atau tertekan.

Membangun Rutinitas Sehat untuk Kesehatan Mental

Rutinitas harian yang sehat memiliki peran penting dalam menjaga kestabilan mental. Beberapa kebiasaan yang bisa diterapkan meliputi:

- Tidur yang cukup setiap malam.

- Menjaga pola makan yang seimbang.

- Melakukan olahraga ringan secara teratur.

- Meluangkan waktu untuk istirahat mental.

- Mencoba aktivitas seperti menulis jurnal atau meditasi.

Aktivitas sederhana ini dapat membantu mengurangi stres dan menjaga keseimbangan emosi di tengah krisis seperempat abad.

Berani Meminta Bantuan dan Dukungan

Menghadapi krisis seperempat abad tidak harus dilakukan sendirian. Berbicara dengan orang-orang terdekat seperti sahabat, keluarga, atau mentor dapat memberikan dukungan emosional dan sudut pandang yang berbeda. Jika tekanan mental yang dirasakan semakin berat, mencari bantuan dari seorang profesional adalah langkah yang bijaksana untuk mencegah dampak jangka panjang terhadap kesehatan mental.

Fokus pada Proses Pengembangan Diri

Alih-alih terfokus pada hasil yang instan, lebih baik untuk memberi perhatian pada proses belajar dan pengembangan diri. Dengan mengembangkan keterampilan baru, memperluas wawasan, dan mencoba pengalaman yang berbeda, seseorang dapat meningkatkan rasa percaya diri dan menemukan arah baru dalam hidup. Hal ini sangat berguna dalam menghadapi fase krisis dengan lebih tenang.

Menjadikan Krisis Seperempat Abad Sebagai Peluang Bertumbuh

Krisis seperempat abad bukanlah akhir dari segalanya. Sebaliknya, ini bisa menjadi kesempatan untuk mengenal diri lebih dalam. Fase ini bisa menjadi titik balik untuk memperbaiki pola pikir, memperkuat mental, dan membangun fondasi kehidupan yang lebih sehat di masa depan. Dengan sikap yang terbuka dan strategi yang tepat, krisis ini dapat menjadi momen transformasi positif yang memberikan dampak baik bagi kesehatan mental dan kehidupan secara keseluruhan.

Dengan pemahaman yang mendalam tentang diri sendiri, pengelolaan ekspektasi, serta keberanian untuk berkembang sesuai dengan ritme pribadi, seseorang dapat melewati krisis seperempat abad dengan lebih tenang, sehat secara mental, dan penuh harapan untuk masa depan yang lebih baik.