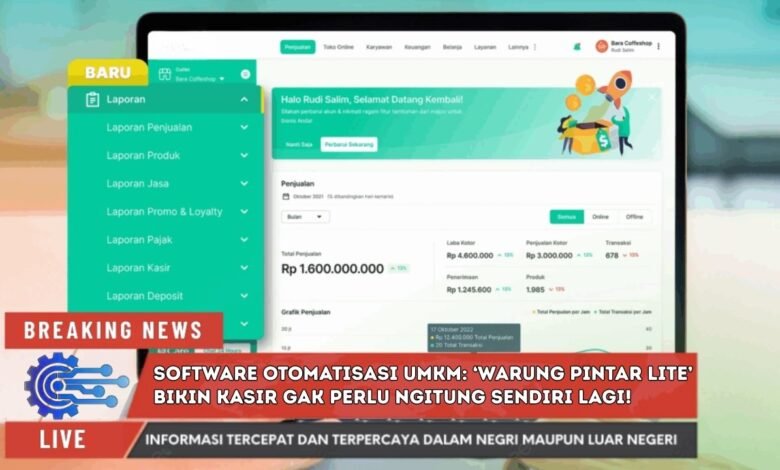

Software Otomatisasi UMKM: ‘Warung Pintar Lite’ Bikin Kasir Gak Perlu Ngitung Sendiri Lagi!

UMKM di Indonesia sering kali menghadapi kendala dalam hal efisiensi dan manajemen transaksi. Salah satu yang paling terasa adalah di meja kasir, di mana pemilik atau karyawan harus menghitung secara manual yang rawan terjadi kesalahan. Hadirnya software otomatisasi seperti Warung Pintar Lite menjadi solusi modern yang membantu mengurangi beban kerja sekaligus meningkatkan profesionalitas layanan. Dengan memanfaatkan perkembangan teknologi terbaru, kini UMKM dapat merasakan kemudahan dalam mengelola usaha tanpa harus repot dengan proses manual yang melelahkan.

Definisi Warung Pintar Lite

Warung Pintar Lite merupakan aplikasi modern yang dikembangkan untuk UMKM. Dengan aplikasi ini, pemilik warung tidak lagi repot menghitung transaksi secara konvensional.

Inovasi digital ini mengintegrasikan fitur otomatisasi dengan kemudahan penggunaan. Hal ini berhubungan dengan perkembangan teknologi kasir modern.

Alasan UMKM Harus Pakai

UMKM sering menghadapi hambatan dalam mengatur transaksi. Kesalahan hitung bisa mempersulit usaha.

Melalui software kasir otomatis, pemilik usaha bisa menghindari error sekaligus mempercepat transaksi.

Apa Saja Keistimewaannya?

Beberapa fitur yang diberikan dalam software ini antara lain:

sistem transaksi instan

Integrasi stok

Laporan harian yang praktis

akses bersama

Dukungan offline

Semua kelebihan ini disusun agar pengusaha kecil lebih tenang dalam menjalankan usaha.

Kaitan dengan SOFTWARE & HARDWARE MODEREN TERBARU HARI INI 2025

aplikasi pintar bukan sekadar software sederhana, tetapi bagian dari lingkungan SOFTWARE & HARDWARE MODEREN TERBARU HARI INI 2025.

Software ini bisa dipasang dengan perangkat hardware sederhana, sehingga UMKM bisa memanfaatkannya tanpa investasi besar.

Langkah Instalasi

Untuk memulai software otomatisasi ini, pemilik usaha cukup:

Download aplikasi dari platform terpercaya.

Buat profil sesuai data bisnis.

Masukkan stok barang untuk memudahkan transaksi.

Mulai gunakan dengan QR code.

Tantangan dan Hambatan

Walaupun bermanfaat, software kasir tetap tidak sempurna. Ada beberapa di antaranya:

waktu penyesuaian

Ketergantungan perangkat

paket berlangganan

Namun, kendala ini bisa diminimalisir dengan dukungan teknis.

Penutup

Software kasir otomatis adalah solusi praktis bagi pemilik warung untuk menghemat waktu.

Dengan dukungan SOFTWARE & HARDWARE MODEREN TERBARU HARI INI 2025, program ini menyediakan manfaat yang jelas bagi masyarakat.

Kesimpulannya, aplikasi pintar bukan hanya membantu kasir, tetapi juga mendorong UMKM ke era digital.